26. Mar 20265 min Lesezeit

Cyberkriminelle umgehen die Zwei-Faktor-Authentifizierung durch menschliche Manipulation (Neu-Deutsch Social Engineering).

11. Nov 20257 min Lesezeit

Mit Cloaking legitime Websites vortäuschen, um mittels Phishing an persönliche Nutzerdaten zu gelangen.

28. Oct 202511 min Lesezeit

Der letzte Teil unserer Hacking-Serie beschreibt, wie wir uns am besten vor Hackerangriffen schützen können bzw. wie wir als Nutzer das Angriffsrisiko so weit wie möglich reduzieren können.

30. Sep 202511 min Lesezeit

Ein Brushing-Angriff ist das unaufgeforderte Versenden und Hinterlassen von Paketen im E-Commerce-Einzelhandel.

5. Aug 20254 min Lesezeit

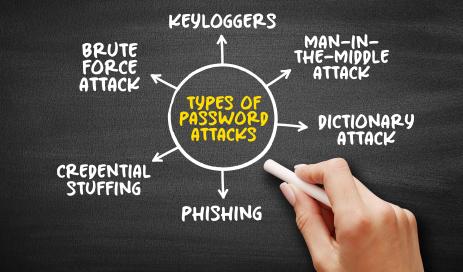

Password Spraying ist eine Methode, mit der Hacker mithilfe weniger einfacher, aber häufig verwendeter Passwörter Zugriff auf eine große Anzahl von Benutzerkonten erlangen.

1. Jul 202512 min Lesezeit

Ausnutzung von kompromittierten und gestohlenen Logindaten, um sich Zugang zu weiteren Nutzerkonten zu verschaffen.

13. May 20255 min Lesezeit

Keylogger sind bösartige Überwachungsprogramme, die sensible Daten sammeln.

22. Apr 202512 min Lesezeit

Als Mittelsmann unerkannt die Kommunikation zwischen zwei Entitäten unterbrechen, abfangen, entschlüsseln, überwachen, mitlesen oder verändern.

11. Mar 202516 min Lesezeit

Betrüger verstecken sich hinter gefälschten Webseiten und Nachrichten, um an Daten von Nutzern zu gelangen und Nutzer zu Zahlungen zu veranlassen.

18. Feb 20255 min Lesezeit

Durch die Nutzung von herkömmlichen oder auch speziellen Wörterbüchern versuchen Angreifer, Nutzerkonten zu hacken.

7. Jan 20254 min Lesezeit

Angriffe mittels Brute-Force basieren auf der Trial-and-Error Methode, um Passwörter oder Zugangsdaten zu erlangen.

17. Dec 20249 min Lesezeit

Wie greift ein Hacker eine Unternehmensapplikation, ein Kundenportal, eine Nutzerdatenbank oder andere geschützte Bereiche an; welche Methoden verwendet er dabei und was ist Hacking?