Die Erkennung kompromittierter Passwörter sollte eine Standardfunktion in jeder Authentifizierungslösung sein

Alle Jahre wieder schockiert die stetig steigende Anzahl von Passwörtern, die bei Datenlecks aufgedeckt werden. In vielen Fällen sind neben dem Passwort auch der jeweilige Benutzername oder die E-Mail-Adresse und damit die kombinierten Anmeldedaten kompromittiert und führen zu einer noch größeren und weiter verbreiteten Bedrohung. Die Folge reichen von einfachem Identitätsdiebstahl bis zu finanziellen Verlusten.

Hunderte von Millionen oder sogar Milliarden von Konten werden preisgegeben, wenn Websites oder Anwendungen zur Zielscheibe werden. Immer raffiniertere Cyberangriffe, Brute-Force-, Spraying und Wörterbuchattacken, Phishing-Versuche und Social-Engineering-Kampagnen bilden heute das Einfallstor für Hackerangriffe und sind für viele Sicherheitsverletzungen der letzten Jahre verantwortlich. Insbesondere administrative und hochrangige Konten (z.B. von Geschäftsführern oder Vorständen im Unternehmenskontext) sind beliebte Ziele für Hacker.

Gehackte oder durchgesickerte Passwörter werden oft im Dark Web zum Verkauf angeboten. Zudem versuchen Hacking-Tools automatisch, persönliche Informationen aus Datenbanken zu stehlen. Infolgedessen können geleakte Benutzerkonten und erlangte Anmeldedaten zu allen Arten von illegalen Vorgängen wie Betrug und Diebstahl führen.

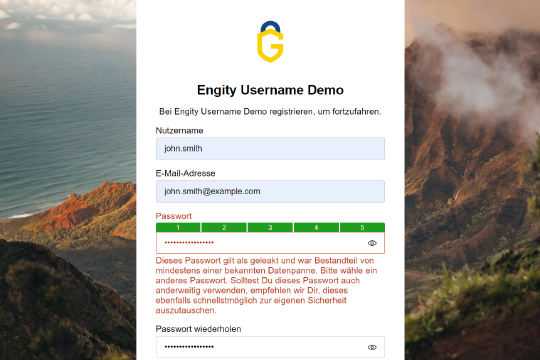

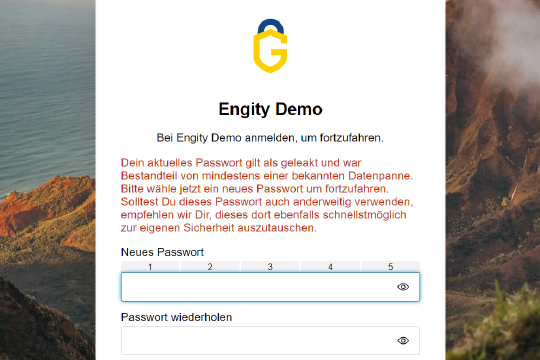

Infolge dieser Angriffe wird es immer wichtiger, dass Sie die Daten Ihrer IT-Administratoren und Endbenutzer besonders schützen. Aufgrund der stetig wachsenden globalen Cyber-Bedrohungslandschaft sollte keine Identitäts- und Zugriffsmanagement-Lösung ohne eine standardmäßig eingebaute „Leaked Password Detection“-Lösung in Betrieb genommen werden, die kompromittierte Passwörter sofort meldet. Dafür ist es aber wichtig, dass alle Beteiligten ein Bewusstsein für die reale Gefahr einer möglichen Passwort-Kompromittierung entwickeln und bereit sind, effektiv im Sinne der eigenen digitalen Sicherheit darauf zu reagieren.

Für Engity und seine IAM-Lösung ist die Sicherheit von entscheidender Bedeutung. Aus diesem Grund bieten wir allen unseren Kunden standardmäßig die Funktion zur Erkennung kompromittierter Passwörter an. Neben der Erkennung von geleakten Passwörtern ist es aber genauso wichtig, dass sichergestellt wird, dass genutzte Passwörter stark und einzigartig sind. Aus diesem Grund stellt Engity ebenfalls standardmäßig einen Passwortstärkenmesser in seiner Zugangslösung bereit.